“`html

اختراقات العملات المشفرة في النصف الأول 2025 تصل إلى 2.1 مليار دولار، يقودها قراصنة كوريون شماليون: تقرير يكشف تفاصيل صادمة

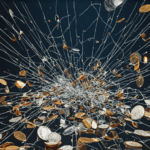

شهد النصف الأول من عام 2025 ارتفاعًا مقلقًا وغير مسبوق في حجم الأموال المسروقة عبر اختراقات وسرقات العملات المشفرة، حيث تجاوزت الخسائر حاجز 2.1 مليار دولار أمريكي. كشف تقرير حديث صادر عن شركة TRM Labs المتخصصة في تحليل بيانات البلوكتشين عن هذه الأرقام الصادمة، مؤكداً أن هذه الفترة كانت الأسوأ على الإطلاق من حيث حجم الاختراقات مقارنة بأي نصف أول سابق.

في حين أن هذا الرقم يتجاوز الرقم القياسي السابق المسجل في النصف الأول من عام 2022، والذي كان يعتبر نقطة تحول في عالم أمن العملات المشفرة، فإن الأرقام الحالية تميل بشكل كبير بسبب حادثة واحدة ضخمة غيرت موازين الإحصائيات. هذا الحادث هو اختراق بقيمة 1.5 مليار دولار أمريكي تعرضت له منصة تداول العملات المشفرة “بايبيت” (Bybit) ومقرها دبي، والذي شكل بمفرده نسبة هائلة من إجمالي الخسائر.

الاختراق الذي حدد النصف الأول: حادثة بايبيت

لم يكن اختراق منصة بايبيت، الذي وقع في شهر فبراير من عام 2025، مجرد أكبر اختراق فردي لعملة مشفرة في التاريخ من حيث القيمة المسروقة فحسب، بل كان له أبعاد جيوسياسية واضحة. فقد أشارت TRM Labs، إلى جانب العديد من شركات الأمن السيبراني الأخرى، بأصابع الاتهام مباشرة إلى جهات فاعلة ترعاها دولة، وبالتحديد مجموعات قراصنة مدعومة من قبل كوريا الشمالية.

وفقاً للتقرير، شكلت هذه الحادثة وحدها ما يقرب من 70% من إجمالي سرقات العملات المشفرة التي حدثت في الأشهر الستة الأولى من عام 2025. كما أدت هذه العملية الضخمة إلى تضخم كبير في متوسط حجم الاختراق الواحد، حيث وصل إلى 30 مليون دولار، وهو ضعف متوسط حجم الاختراق المسجل في النصف الأول من عام 2024، والذي كان يعتبر بالفعل مقلقاً في حينه.

على الرغم من أن حادثة بايبيت استحوذت على العناوين الرئيسية، إلا أن التقرير أوضح أن التهديد كان ولا يزال واسع الانتشار ومستمراً. فخلال النصف الأول من عام 2025، تم تسجيل حوالي 75 هجوماً واختراقاً مميزاً. شهدت أشهر يناير وأبريل ومايو على وجه الخصوص حالات اختراق كبيرة تجاوزت قيمتها 100 مليون دولار في كل منها، مما يشير إلى أن بيئة التهديدات تتجاوز مجرد الاختراق الضخم الذي تصدر الأخبار.

تورط كوريا الشمالية والتمويل غير المشروع

بشكل عام، قدرت رؤى TRM Labs أن المجموعات المرتبطة بكوريا الشمالية كانت مسؤولة عن سرقة ما لا يقل عن 1.6 مليار دولار من إجمالي الخسائر المسجلة حتى الآن هذا العام. هذا الرقم يعكس ليس فقط قدرة هذه المجموعات الفائقة على شن هجمات معقدة، ولكنه أيضاً يوضح الدوافع الكامنة وراء هذه الأنشطة الإجرامية.

وفقاً لشركة التحليلات، من المرجح جداً أن تكون العائدات المتحصل عليها من هذه العمليات قد استُخدمت لعدة أغراض رئيسية:

- التهرب من العقوبات الاقتصادية الصارمة المفروضة على نظام بيونغ يانغ من قبل المجتمع الدولي.

- المساعدة في تمويل مبادراتها الاستراتيجية، والتي تشمل برامجها النووية وبرامج الصواريخ الباليستية.

هذا الاستنتاج يؤكد مرة أخرى كيف أصبحت العملات المشفرة والبلوكتشين، رغم طبيعتهما الشفافة من حيث المبدأ، أداة في أيدي الجهات الخبيثة لتمويل أنشطتها، لا سيما تلك التي تتعارض مع الأمن الدولي.

الأساليب التقنية المهيمنة في الهجمات

من الناحية التقنية، أشار التقرير إلى أن اختراقات البنية التحتية التي تستهدف نقاط الضعف الأساسية كانت هي الأسلوب الأكثر شيوعاً وفعالية في النصف الأول من عام 2025. هذه الهجمات ركزت بشكل أساسي على ما يلي:

- أمن المفاتيح الخاصة وعبارات الاسترداد (Seed Phrases): استغلال ضعف أو سرقة هذه العناصر الحيوية التي تتحكم بشكل مباشر في الوصول إلى الأصول المشفرة.

- واجهات المستخدم الأمامية للمنصات (Exchange Front-ends): استهداف الثغرات في واجهات التداول أو أنظمة الدخول الخاصة بالمنصات.

شكلت هذه المتجهات، التي تستهدف الأسس الجوهرية لأمن العملات المشفرة، أكثر من 80% من الأموال المسروقة. غالباً ما يتم تضخيم فعالية هذه الاختراقات من خلال استخدام تقنيات الهندسة الاجتماعية (مثل التصيد الاحتيالي) أو من خلال التواطؤ من قبل موظفين داخليين (تهديدات من الداخل).

وأوضح التقرير أن هذه الأنواع من الاختراقات، التي تستغل ضعف الأسس الأساسية لأمن العملات المشفرة، عادة ما تسفر عن حوادث أكبر بعشر مرات في المتوسط من الأساليب الأخرى. هذا يؤكد على الحاجة الملحة للمستخدمين والمنصات على حد سواء لإعطاء الأولوية للحفاظ على أمان المفاتيح الخاصة وتطبيق إجراءات أمنية صارمة ضد الهندسة الاجتماعية والتهديدات الداخلية.

بالإضافة إلى ذلك، ساهمت اختراقات على مستوى البروتوكول، مثل التلاعب بقروض الفلاش (Flash Loan Manipulations) في تطبيقات التمويل اللامركزي (DeFi)، بنسبة 12% أخرى من إجمالي الخسائر. هذا يسلط الضوء على استمرار نقاط الضعف في العقود الذكية (Smart Contracts)، والتي تحتاج إلى تدقيق صارم واختبارات أمان متواصلة.

عصر جديد من الحرب السيبرانية في عالم العملات المشفرة

شهد النصف الأول من عام 2025 أيضاً بروز جبهة جديدة ومقلقة في كيفية خوض الصراعات الجيوسياسية: الاستخدام الصريح لاختراق العملات المشفرة كأداة حرب. تجلى ذلك بوضوح في الهجوم الأخير على أكبر منصة تداول عملات مشفرة في إيران، “نوبيتكس” (Nobitex)، من قبل مجموعة تدعى “غونجيشكه دارانديه” (Gonjeshke Darande)، والتي تعني “العصفور المفترس”.

يُشاع أن هذه المجموعة مرتبطة بإسرائيل، وقد تمكنت من سرقة أكثر من 90 مليون دولار من المنصة الإيرانية. لم تخف المجموعة دوافعها، حيث صرحت علناً أنها استهدفت المنصة بسبب دورها المزعوم في مساعدة إيران على التحايل على العقوبات الدولية وتمويل أنشطة غير مشروعة.

ما يجعل هذا الحادث مثيراً للاهتمام بشكل خاص هو مصير الأموال المسروقة. قامت المجموعة بتحويل الأموال إلى عناوين محددة (Vanity Addresses) لا تحتوي على مفاتيح خاصة مقابلة، مما يجعل الوصول إليها مستحيلاً من الناحية الفنية. هذا التحرك يشير بقوة إلى أن العملية قد تم تنفيذها لأغراض رمزية أو انتقامية سياسية، بدلاً من تحقيق مكاسب مالية مباشرة.

هذه الحادثة تؤكد على أن عالم العملات المشفرة لم يعد بمنأى عن الصراعات الدولية، بل أصبح ساحة جديدة للعمليات السيبرانية التي تقودها الدول أو الجهات المرتبطة بها. إن استخدام الاختراق كأداة سياسية وعسكرية يمثل تحدياً كبيراً يتطلب تعاوناً دولياً لمواجهته.

الخلاصة والتطلع للمستقبل

بشكل عام، يقدم تقرير TRM Labs صورة قاتمة عن مشهد أمن العملات المشفرة في النصف الأول من عام 2025. الأرقام القياسية للخسائر، وتضاعف متوسط حجم الاختراق، والتركيز على نقاط الضعف الأساسية، كل ذلك يشير إلى تطور سريع في قدرات المهاجمين.

يجب على مجتمع العملات المشفرة، بما في ذلك المنصات والمطورون والمستخدمون، أخذ هذه النتائج على محمل الجد. يتطلب الأمر استثمارات أكبر في الأمن، وتثقيف المستخدمين حول المخاطر، وتطوير تقنيات أمنية أكثر قوة. كما أن البعد الجيوسياسي المتزايد لهذه الهجمات يستلزم مقاربات جديدة تشمل التعاون بين الهيئات التنظيمية ووكالات إنفاذ القانون على مستوى عالمي لمكافحة الجرائم السيبرانية التي ترعاها الدول.

مع استمرار نمو قطاع العملات المشفرة وتبنيها على نطاق أوسع، ستظل هدفاً جذاباً للمجرمين والجهات الحكومية الخبيثة على حد سواء. يبقى الأمن السيبراني خط الدفاع الأول، والتقارير مثل هذه تلعب دوراً حيوياً في تسليط الضوء على التحديات وتوجيه الجهود نحو بناء نظام بيئي أكثر أماناً ومرونة.

“`